Em ambiente de produção, processando milhões de transações bancárias por mês, um de nossos clientes migrou de uma técnica de liveness facial ativo para o liveness passivo da ID R&D, e as taxas de sucesso aumentaram de 60% para 95%+. Isso ocorreu em um dos ambientes de produção mais desafiadores, com uma ampla gama de parâmetros operacionais. Isso ocorreu em um dos ambientes de produção mais desafiadores, com uma ampla gama de parâmetros operacionais.

Com as taxas de sucesso do liveness facial aprimoradas (mais rápidas, mais precisas e com muito menos tentativas), o cliente expandiu seu uso do sistema e sua utilização do liveness da ID R&D para um envolvimento digital muito mais amplo no longo prazo.

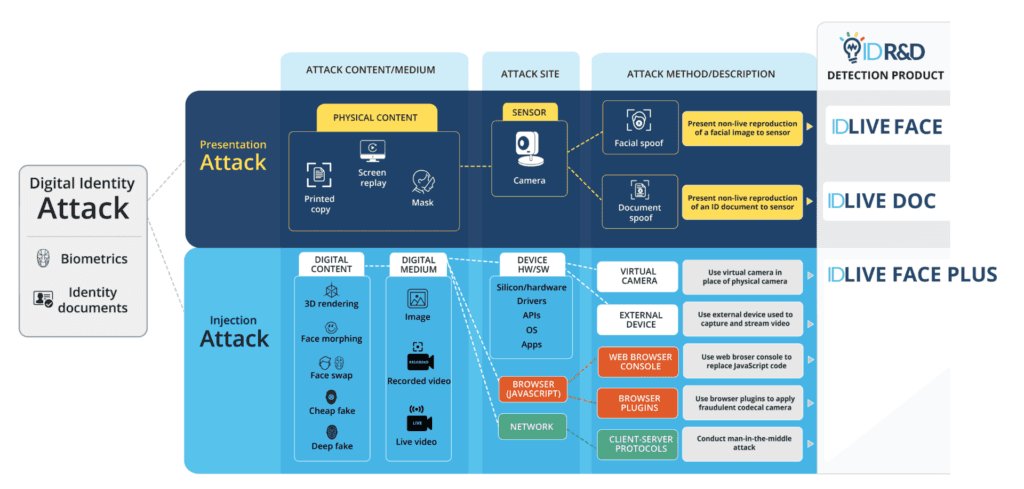

A tecnologia por trás da detecção de liveness é baseada no reconhecimento de informações fisiológicas como um sinal de vida. Historicamente, algoritmos de liveness têm sido

A tecnologia por trás da detecção de liveness é baseada no reconhecimento de informações fisiológicas como um sinal de vida. Historicamente, algoritmos de liveness têm sido